Пароли не спасут пользователей от взлома.

Использование SSD-дисков обеспечивает скорость перебора в 300 миллионов

паролей в секунду. Это значит, что взломать даже сложный пароль можно

всего за 5 секунд.

Использование SSD-дисков обеспечивает скорость перебора в 300 миллионов

паролей в секунду. Это значит, что взломать даже сложный пароль можно

всего за 5 секунд. Многие пользователи применяют один и тот же пароль для различных задач: для аутентификации себя на рабочем компьютере, для доступа к почтовому интернет-сервису или на свою страничку в социальной сети, а то еще и в какой-нибудь онлайновой компьютерной игре. Причем в большинстве случаев за основу пароля берется какое-то слово. Они достаточно простые и редко состоят из 13–14 символов. И если вдруг оказываются более сложными, то наверняка записаны на клочке бумаги и хранятся у пользователя под рукой. Таким образом, получается, что парольная защита пользователей — вещь достаточно эфемерная. Более того, недавно ее возможная эффективность уменьшилась еще cильнее.

Дело в том, что достаточно давно говорят о том, что с использованием высоких скоростей GPU (графический процессор, graphics processing unit) подбор паролей существенно ускорится. Но никто достижения этих высоких скоростей ждать не стал. Недавно швейцарская компания Objectif Sécurité, специализирующаяся в области безопасности, успешно попробовала использовать для вскрытия паролей комплекс из SSD-дисков (solid-state drive, твердотельные диски) с «радужными таблицами».

Стоит отметить, что еще весной текущего года сообщалось о том, что использование SSD-дисков обеспечивает достижение скорости перебора в 300 миллионов паролей в секунду, что позволит взломать даже сложный пароль за 5,3 секунды. Проверка показала также, что с помощью названного метода и программы ophcrack были взяты и проверены на взлом хэши 14 символьных паролей Windows XP. На их взлом потребовалось от 2 до 11 секунд. То есть наличие парольной защиты никак не сказалось на безопасности ПК.

Большинство современных накопителей — это всем известные жесткие диски (hard-disk drive, HDD). В свою очередь SSD (solid-state drive) используют принципиально иную технологию, которая не требует при обработке информации никаких механически движущихся частей. Основным их недостатком на данный момент является высокая цена, – комментирует ситуацию руководитель отдела исследований компании Passware Алексей Чиликов. - В ближайшее время, я полагаю, они будут использоваться для решения довольно узкого круга задач, в которых их преимущества компенсируют проблему стоимости. Одной из таких задач может считаться и обработка данных с помощью «радужных таблиц».

Технология «радужных таблиц» представляет собой один из вариантов компромисса «время-память» и позволяет сократить перебор вариантов, например, паролей за счет использования больших предвычисленных таблиц. В таком случае атака состоит из двух этапов — трудоемкого построения таблиц, которое может быть выполнено заранее на мощном оборудовании, и быстрой атаки на парольный хэш, которая может занимать несколько секунд или минут на обычном персональном компьютере.

Массовое использование SSD сейчас сдерживается высокой ценой, и если не произойдет радикальных технологических прорывов, в ближайшее время ситуация останется той же. Однако для специальных задач они уже сейчас применяются в промышленных масштабах.

Директор по продуктам компании «Аладдин Р.Д.» Антон Крячков отметил, что технология «радужных таблиц» представляет собой серьезный инструмент для подбора паролей. Причем использоваться он может как во благо, например, системным администратором для выявления «слабых» паролей, так и во вред — злоумышленником, завладевшим базой хэшированных паролей пользователей с целевой системы и пытающимся подобрать пароли к учетным записям.

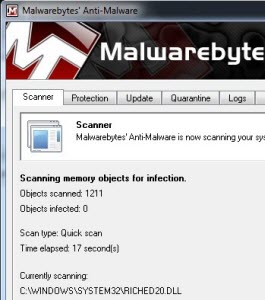

Злоумышленники не чураются модных веяний — облачных технологий. «Основную опасность представляют сейчас онлайн-сервисы по подбору паролей, — рассказал Антон Крячков. — Они общедоступны, многие из них бесплатны, в них применяется технология «радужных таблиц».

Однако значительно снизить риски взлома паролей довольно просто, считает Андрей Крячков. Для этого в локальной сети необходимо создать домен Microsoft Windows, что задействует использование протокола Kerberos для аутентификации пользователей, также требуется установить высокие минимальные требования к паролям (например, не менее 12 символов, использование символов верхнего и нижнего регистра и т. п.). Все остальные рекомендации сводятся, по сути, к обязательной аутентификации пользователей только по учетной записи в домене — и никаких локальных учетных записей на ПК пользователей.

К сожалению, все эти меры не станут окончательными, пока сами пользователи, несущие главную угрозу безопасности, не будут ответственно подходить к этому вопросу.